Grundlagen der Fernsteuerung für Gegenstromsysteme

Kernarchitektur: Säulen, Pumpen, Sensoren und Durchflussregler zur Aktivierung der Fernbedienung

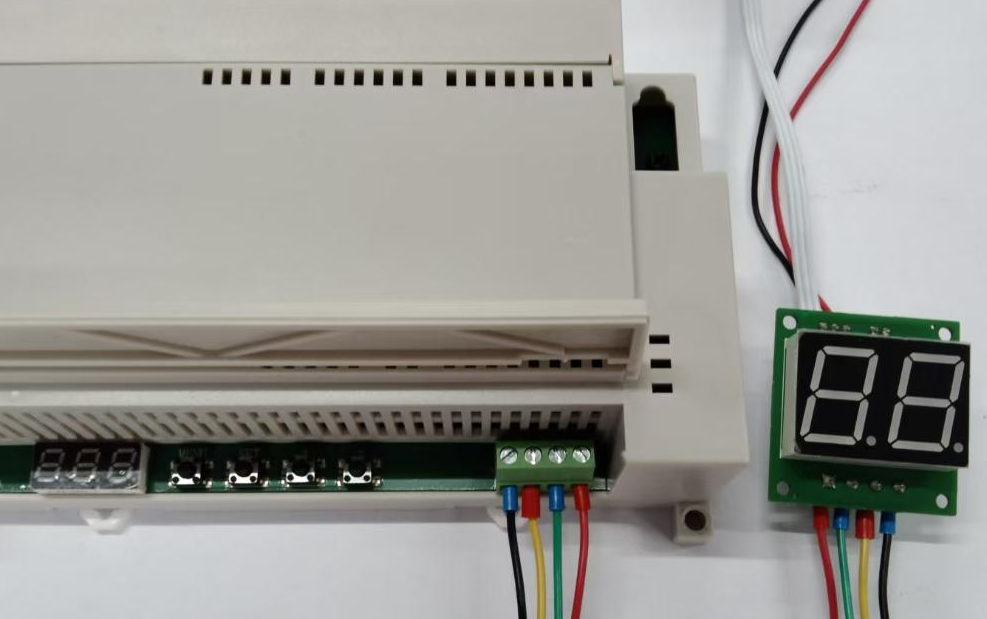

Gegenstromsysteme basieren im Wesentlichen auf vier Hauptkomponenten, die zusammenwirken, um einen guten Fernbetrieb zu gewährleisten: Trennsäulen, präzise Pumpen, Inline-Sensoren sowie Durchflussregler. Die Säulen fungieren dabei als Behälter, in denen chemische Stoffe hin und her ausgetauscht werden. Die Pumpen bewegen die Flüssigkeiten gezielt und mit kontrollierter Geschwindigkeit in bestimmte Richtungen. Die Inline-Sensoren überwachen kontinuierlich wichtige Parameter wie Druckniveaus und Viskosität der Flüssigkeit und senden diese Informationen an die Durchflussregler, die dann automatisch Anpassungen vornehmen. Das, was dieses gesamte System so effizient macht, ist die geschlossene Regelung, die es ermöglicht, alle Komponenten aus der Ferne zu bedienen, ohne ständige manuelle Kontrollen vor Ort durchführen zu müssen. So können Durchflusssensoren bereits Änderungen erkennen, die nur plus oder minus 2 % von dem vorgesehenen Wert abweichen, wodurch automatische Korrekturen der Pumpeneinstellungen ausgelöst werden. Branchenstudien zeigen, dass solche reaktionsfähigen Systeme den Bedarf an manueller Überwachung um etwa 40 % reduzieren und so bei praktischen Anwendungen sowohl Zeit als auch Kosten sparen.

Warum deterministische Regelkreise und rückgekoppelte Systeme mit niedriger Latenz für einen stabilen Gegenstrombetrieb unerlässlich sind

Die deterministische Natur von Regelkreisen bedeutet, dass sie unabhängig von der Systemlast konsistente Reaktionen liefern, was besonders wichtig ist, um die Konzentrationsgradienten bei Gegenstromprozessen aufrechtzuerhalten. Wenn die Verzögerung in der Rückkopplungsschleife zu groß ist, treten Probleme wie Phasenseparation auf. Als Faustregel gilt, die Rückkopplungsverzögerung unter 50 Millisekunden zu halten. Wenn Verzögerungen diesen Wert überschreiten, geraten die Reaktionsdynamiken durcheinander. Eine letztes Jahr veröffentlichte Studie ergab, dass bei einer Latenz über 200 ms thermische Übertragungssysteme etwa einen 15-prozentigen Anstieg der Temperaturüberschwingung aufweisen, was definitiv die Wahrscheinlichkeit erhöht, dass Materialien zerfallen. Wenn die Rückkopplung auf etwa 20 ms oder weniger reduziert werden kann, greifen Korrekturmaßnahmen ein, bevor sich Störungen auf die verbundenen Säulen ausbreiten. Dies trägt dazu bei, dass der Fluss gleichmäßig bleibt (laminarer Fluss) und gewährleistet, dass der Stoffaustausch die meiste Zeit mit maximaler Effizienz funktioniert.

Industrielle Automatisierungsprotokolle für die Fernsteuerung von Gegenstromsystemen

PLC-Integration: Modbus TCP und OPC UA für sichere, echtzeitfähige Überwachung und Ansteuerung von Gegenstromsystemen

SPS-Systeme spielen eine zentrale Rolle in der Fernautomatisierung, da sie mit den Protokollen Modbus TCP und OPC UA den Betrieb überwachen und in Echtzeit Anpassungen vornehmen. Für ältere Anlagen, die noch überall in Werken im Einsatz sind, bietet Modbus TCP ein gutes Preis-Leistungs-Verhältnis und sorgt gleichzeitig für eine zuverlässige Datenübertragung zwischen Pumpen und Durchflussregelgeräten. Das OPC UA-Protokoll legt Wert auf Sicherheit durch Verschlüsselungsfunktionen und Zertifikatsprüfungen – etwas, das nach all den jüngsten Cyber-Vorfällen von der Industrie mittlerweile als unverzichtbar angesehen wird. Wenn alles ordnungsgemäß eingerichtet ist, können diese Systeme innerhalb weniger Millisekunden reagieren, wodurch unerwartete Durchflussabfälle, die Trennprozesse stören, vermieden werden. Was OPC UA wirklich auszeichnet, ist der Publish-Subscribe-Ansatz, der kontinuierliche Ströme von Sensordaten direkt an die SPS-Systeme sendet. Dadurch können Bediener Druckeinstellungen oder Temperaturen bei Bedarf nahezu sofort anpassen. Werke, die diese Technologien integriert haben, berichten, dass manuelle Eingriffe etwa 40 % seltener erforderlich sind als bei herkömmlichen Anlagen.

SCADA- und HMI-Lösungen: zentrales Alarmmanagement, historische Trendwiedergabe und reaktionsfähiger webbasierter Fernzugriff

SCADA-Systeme bieten Betreibern eine zentrale Übersicht über gegenläufige Prozesse, und die Bedienoberflächen (HMIs) verfügen über benutzerfreundliche Webinterfaces, die sowohl auf Desktops als auch auf Smartphones funktionieren. Das Alarmmanagementsystem priorisiert wichtige Probleme wie Pumpenausfälle oder abweichende Druckwerte, wodurch sich die Reaktionszeit im Vergleich zu herkömmlichen manuellen Überprüfungen etwa halbiert. Die Analyse historischer Trends hilft Ingenieuren, wiederkehrende Probleme wie Durchflussungleichgewichte im System zu erkennen. Diese Art der Analyse unterstützt eine bessere Wartungsplanung, bevor Geräte vollständig ausfallen. Sicherheitsmaßnahmen umfassen beispielsweise die automatische Abmeldung nach einer Inaktivitätsphase sowie die mehrstufige Authentifizierung beim Login. All diese Funktionen ermöglichen es Mitarbeitern, Temperaturwerte oder Vibrationsmuster von jedem Ort mit Internetverbindung aus einzusehen, was insgesamt zu weniger Ausfallzeiten und einer effizienteren Ressourcennutzung in verschiedenen Bereichen der Anlage führt.

IoT- und Cloud-Enabling für skalierbare, ferngesteuerte Gegenstromsysteme

Datenfluss von der Edge- zur Cloud: MQTT-Gateways, Zeitreihendatenbanken und cloud-native Steuerlogik für verteilte Gegenstromsysteme

Fernoperationen im großen Maßstab finden statt, wenn wir Edge-Geräte bis hin zu Cloud-Systemen verbinden. MQTT-Gateways sammeln Echtzeitinformationen von verschiedenen Sensoren in der gesamten Anlage. Sie erfassen Dinge wie Durchflussraten, Druckdifferenzen und Temperaturänderungen. Anschließend komprimieren sie diese Daten, sodass sie auch über Netzwerke mit begrenzter Bandbreite effizient übertragen werden können. Nach der Erfassung werden diese Messwerte in speziellen Datenbanken gespeichert, die eigens für den Umgang mit häufigen industriellen Datenströmen konzipiert sind. Diese Datenbanken ermöglichen Analysen auf Millisekundenebene und helfen dabei, Probleme bei der Phasentrennung zu erkennen, bevor sie zu schwerwiegenden Störungen führen. Die Cloud übernimmt die eigentliche Steuerungsaufgabe mithilfe von Algorithmen, die in Containern verpackt sind. Sie analysiert alle diese Sensordaten und nimmt Echtzeitanpassungen an Pumpen und Ventilen vor, die räumlich weit voneinander entfernt liegen. Wenn sich Rohmaterialien unerwartet ändern, greifen prädiktive Modelle automatisch ein, um die Einstellungen anzupassen und den reibungslosen Betrieb sicherzustellen, ohne dass jemand physisch vor Ort anwesend sein muss. Das gesamte System arbeitet schnell genug, um Korrekturen innerhalb von etwa 200 Millisekunden vorzunehmen, und kann Tausende von Prozessen gleichzeitig über mehrere Anlagen hinweg bewältigen. Praxistests aus dem Jahr 2023 zeigen, dass diese Konfiguration ungeplante Stillstände im Vergleich zu älteren Methoden um rund 32 % reduziert.

Cybersicherheit und betriebliche Widerstandsfähigkeit bei der Fernsteuerung im Gegenstromverfahren

OT-spezifische Sicherheit: Zero-Trust-Segmentierung, Überprüfung der Firmware-Integrität und ferngesteuerte Zugriffskontrollen gemäß ISA/IEC 62443

Die Sicherheit von Operational-Technology-(OT)-Systemen erfordert besondere Aufmerksamkeit, da diese die eigentliche Maschinerie steuern, die unsere Fabriken, Stromnetze und Wasseraufbereitungsanlagen betreibt. Ein wirksamer Ansatz ist die Zero-Trust-Segmentierung, bei der kritische Komponenten wie Pumpen und Sensoren von anderen Netzwerkbereichen getrennt gehalten werden. Diese Isolationsstrategie verhindert, dass Angreifer sich frei im Netzwerk bewegen können, sobald sie die Perimeterabwehr überwunden haben. Die Überprüfung der Firmware-Integrität mithilfe kryptografischer Hashverfahren hilft dabei, zu verhindern, dass Angreifer schädlichen Code auf Geräten ausführen. Wenn Mitarbeiter einen Remote-Zugriff auf diese Systeme benötigen, ist die Einhaltung der ISA/IEC-62443-Richtlinien unerlässlich. Diese Vorschriften schreiben sichere Verbindungen über verschlüsselte Tunnel sowie Multi-Factor-Authentifizierung vor. Laut einer Studie des Ponemon Institute aus dem vergangenen Jahr reduziert die Umsetzung dieser Sicherheitsmaßnahmen erfolgreiche Angriffe in Produktionsstätten um rund zwei Drittel. Was bedeutet das praktisch? Fertigungsstraßen bleiben auch bei Cyberangriffen betriebsfähig, wodurch Ausfallzeiten minimiert und die Sicherheit der Mitarbeiter geschützt wird.

Fernüberwachung und vorausschauende Wartung: Vibrations-, Temperatur- und Motorstromsignaturanalyse zur Beurteilung der Systemgesundheit bei Gegenstromsystemen

Wenn es darum geht, Maschinen reibungslos laufen zu lassen, vereint die proaktive Zustandsüberwachung Vibrationstests, thermische Scans und Motorstrommessungen, um Probleme zu erkennen, bevor sie zu größeren Störungen werden. Die Vibrationssensoren registrieren, wann Lager an rotierenden Teilen verschleißen, während Wärmebildkameras Hotspots in Durchflussregelgeräten erkennen. Die Motorstromanalyse funktioniert anders, ist aber genauso wichtig, da sie Probleme mit elektrischen Wicklungen oder ungleichmäßigen Lasten bereits beim Auftreten erfasst. Laut dem Zuverlässigkeits-Lösungsbericht des vergangenen Jahres erkennt diese kombinierte Methode etwa acht von zehn potenziellen Ausfällen in Gegenstromsystemen und halbiert dadurch ungeplante Ausfälle fast. Mit automatisierten Warnsystemen können Wartungsteams diese Probleme direkt innerhalb geplanter Wartungsfenster beheben, anstatt Notreparaturen durchführen zu müssen, die den Produktionsablauf stören.

Best Practices für zuverlässigen drahtlosen und sicheren Fernzugriff

Auswahl des drahtlosen Protokolls: LoRaWAN vs. Wi-Fi 6E für elektromagnetisch störanfällige oder gefährliche Umgebungen mit Gegenstromsystemen

Die Auswahl des richtigen drahtlosen Protokolls hängt letztendlich von der Art der Umgebung ab, mit der wir es zu tun haben. Für elektromagnetisch störanfällige industrielle Umgebungen kann Wi-Fi 6E beeindruckende Geschwindigkeiten über sein 6-GHz-Band liefern, doch dabei gibt es einen Haken: Es benötigt eine starke Abschirmung gegen all diese Störungen. Dadurch eignet es sich gut für Bereiche, in denen keine Gefahren bestehen und Echtzeitsteuerung am wichtigsten ist. Wenn jedoch versucht wird, solche Systeme in explosionsgefährdeten Bereichen zu installieren, entstehen erhebliche Kosten für spezielle explosionsgeschützte Gehäuse. LoRaWAN hingegen arbeitet mit niedrigeren Sub-GHz-Frequenzen und performt tatsächlich besser an herausfordernden oder weit entfernten Standorten. Die Signale können dicke Wände und Baustrukturen durchdringen und verbrauchen dabei sehr wenig Energie. Das bedeutet praktisch, dass batteriebetriebene Sensoren jahrelang ohne Austausch auskommen. Deshalb entscheiden sich viele Unternehmen für LoRaWAN, wenn sie Pumpen aus der Ferne überwachen oder Diagnosedaten an Orten sammeln, an denen die Sicherheitsstandards einen intrinsischen Schutz gegen Funken oder Hitze vorschreiben.

Zugriffssteuerung: MFA, Sitzungs-Timeouts und unveränderliche Audit-Logs gemäß NIST SP 800-82 Rev. 3

Die Sicherheit beim Fernzugriff erfordert mehrere Schutzschichten. Zunächst überprüft die mehrstufige Authentifizierung, wer tatsächlich eine Anmeldung vornimmt, und geht dabei über Benutzernamen und Passwort hinaus. Dann gibt es die Timeout-Regeln von 15 Minuten, die Nutzer abmelden, wenn sie nicht aktiv tätig sind, wodurch unbeabsichtigter oder vorsätzlicher unberechtigter Zugriff reduziert wird. Das System führt außerdem detaillierte Protokolle aller Befehle, die an Strömungsregler und Sensoren gesendet wurden, sodass nach Sicherheitsvorfällen stets nachvollzogen werden kann, was geschehen ist, ohne befürchten zu müssen, dass jemand die Aufzeichnungen später verändert. All diese Maßnahmen folgen im Grunde den Richtlinien des NIST SP 800-82 Rev. 3. Dieses Dokument verlangt spezifische Berechtigungseinstellungen für verschiedene Benutzer und eine kontinuierliche Überwachung der Systeme, um beispielsweise Diebstahl von Anmeldeinformationen oder Probleme durch Mitarbeiter von innen zu verhindern. Es trägt dazu bei, dass unsere Gegenstromsysteme langfristig sicher betrieben werden können.

FAQ-Bereich

Welche Hauptkomponenten sind für den Fernbetrieb von Gegenstromsystemen unerlässlich?

Die wichtigsten Komponenten umfassen Trennsäulen, Präzisionspumpen, Inline-Sensoren und Durchflussregler.

Warum ist eine geringe Latenz bei der Rückkopplung in Gegenstromsystemen wichtig?

Eine geringe Latenz bei der Rückkopplung gewährleistet rechtzeitige Korrekturmaßnahmen, verhindert Probleme wie Phasentrennung und verbessert die Systemstabilität.

Wie tragen industrielle Automatisierungsprotokolle wie Modbus TCP und OPC UA zur Systemsicherheit bei?

Diese Protokolle ermöglichen einen sicheren Datenfluss, Echtzeit-Überwachung und schnelle Anpassungen, wobei OPC UA durch Verschlüsselung und Validierung eine verbesserte Sicherheit bietet.

Welche Rolle spielen IoT- und Cloud-Technologien beim Fernbetrieb von Systemen?

Sie ermöglichen skalierbare, Echtzeit-Datenerfassung und -steuerung, erlauben prädiktive Anpassungen, steigern die Effizienz und senken die Betriebskosten.

Wie werden Cybersicherheitsmaßnahmen in OT-Systemen implementiert?

Dazu gehören die Zero-Trust-Segmentierung, die Firmware-Überprüfung und die Einhaltung der ISA/IEC 62443-Standards, um sicheren Fernzugriff und Systemintegrität zu gewährleisten.

Inhaltsverzeichnis

- Grundlagen der Fernsteuerung für Gegenstromsysteme

- Industrielle Automatisierungsprotokolle für die Fernsteuerung von Gegenstromsystemen

- IoT- und Cloud-Enabling für skalierbare, ferngesteuerte Gegenstromsysteme

-

Cybersicherheit und betriebliche Widerstandsfähigkeit bei der Fernsteuerung im Gegenstromverfahren

- OT-spezifische Sicherheit: Zero-Trust-Segmentierung, Überprüfung der Firmware-Integrität und ferngesteuerte Zugriffskontrollen gemäß ISA/IEC 62443

- Fernüberwachung und vorausschauende Wartung: Vibrations-, Temperatur- und Motorstromsignaturanalyse zur Beurteilung der Systemgesundheit bei Gegenstromsystemen

- Best Practices für zuverlässigen drahtlosen und sicheren Fernzugriff

-

FAQ-Bereich

- Welche Hauptkomponenten sind für den Fernbetrieb von Gegenstromsystemen unerlässlich?

- Warum ist eine geringe Latenz bei der Rückkopplung in Gegenstromsystemen wichtig?

- Wie tragen industrielle Automatisierungsprotokolle wie Modbus TCP und OPC UA zur Systemsicherheit bei?

- Welche Rolle spielen IoT- und Cloud-Technologien beim Fernbetrieb von Systemen?

- Wie werden Cybersicherheitsmaßnahmen in OT-Systemen implementiert?